¿Te consideras una persona confiada? Si eres de aquellos que cuando no estas frente al ordenador, no bloqueas la pantalla o no tomas medidas de protección cuando alguien te deja su USB y lo introduce en tu equipo, puede que este artículo te haga cambiar ciertos hábitos en tu vida que antes no te habías planteado.

En nuestros equipos … ¿Dónde se almacenan las contraseñas? ¿Es fácil acceder a ellas?

En Windows las contraseñas se almacenan cifradas en el registro SAM, usando LM (en los sistemas más antiguos) o NTLM. Está almacenada en la siguiente ruta:

%WinDir%\system32\config\sam

Sólo es accesible con la cuentra de administrador, pero es vulnerable a ataques offline, por ejemplo utilizando un LiveCD sería posible modificar los datos almacenados en ella.

En Linux, por supuesto, también se almacenan cifradas como hashes, utilizando como algoritmo MD5, Blowfish, SHA256 o SHA512. Están en la siguiente ruta:

/etc/shadow

Si utilizas Google Chrome, puedes consultar las contraseñas almacenadas en el navegador, poniendo en la barra de direcciones chrome://settings/passwords. Para poder visualizarlas es necesario poner la contraseña de Windows, pero en versiones anteriores no existía protección alguna. Estos datos de los usuarios del navegador se almacenan en %userprofile%\AppData\Local\Google\Chrome\User Data\Default\

En el cliente de correo Outlook 2013 puedes encontrarlas en la siguiente clave de registro:

HKEY_CURRENT_USER\Software\Microsoft\Office.0\Outlook\Profiles\Outlook

La contraseña se almacena cifrada, pero otra información valiosa como la dirección de e-mail, usuario, servidor, etc. está en texto plano.

Podríamos seguir enumerando dónde se almacenan las contraseñas de otras aplicaciones, pero no es el objetivo de este árticulo. Como vemos, parece que las contraseñas están protegidas. Pero, ¿es suficiente?

¿Cómo podrían robarnos las contraseñas?

Una buena dosis de picaresca humana sumada a la especialización técnica de algunas aplicaciones y dispositivos diseñados para este fin, pueden darnos infinidad de posibilidades.

Existen varias aplicaciones en Internet, muchas gratuitas, diseñadas para romper el cifrado de las contraseñas y lograr así ver en texto plano la contraseña almacenada.

Por ejemplo, la aplicación The LaZagne project está especializada en obtener las contraseñas almacenadas en el equipo en el que se ejecute. Estas son las aplicaciones soportadas hasta la fecha:

Su uso es muy sencillo, basta con ejecutar el archivo laZagne.exe en una consola de MSDOS para que la aplicación empiece a buscar contraseñas en el sistema donde se esté ejecutando. En la imagen vemos su uso para sacar sólo las contraseñas almacenadas en los navegadores webs.

Poniendo el atributo all, buscará las contraseñas de todas las aplicaciones que aparecen en la tabla anterior. Prueba a usarlo en tu equipo a ver cuántas contraseñas te saca a la luz. Puede que te sorprendas.

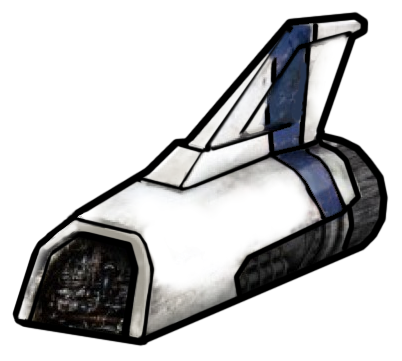

A nivel de hardware, un dispositivo que se podría utilizar gracias a su versatilidad es USB Rubber Ducky, es un teclado programado con forma de USB, que nada más conectarse comienza a escribir en el equipo de forma automatizada, para lanzar programas y herramientas del equipo víctima o que están almacenadas en su propia memoria. Se podría configurar para copiar todas las contraseñas de la víctima y almacenarlas en la memoria USB para luego en casa poder descifrar tranquilamente los ficheros obtenidos.

Como veis, nos pueden atacar por varios frentes. Ante todo usad el sentido común y armaros con programas que ayuden a complicarle la vida a los malos, como antivirus, firewalls y tener todo bien actualizado. No se lo pongamos fácil. La tercera guerra mundial ya se está consumando en la red.

Buenas, gracias por el artículo. Necesito hacer lo mismo que comentas de obtener todas las contraseñas pero de mi móvil Android incluyendo contraseñas de redes Wifi. ¿Cómo podría hacerlo?

Muchas gracias de antemano y un saludo,